Listar Seguridad por fecha de publicación

Mostrando ítems 1-20 de 69

-

Prevención de Ataques Cibernéticos

(Corporación Universitaria para el Desarrollo de Internet, 2022-06-17)En este curso conoceremos los conceptos de atacantes y ataques existentes en el mundo cibernético, así como las principales estrategias y herramientas de prevención. -

¿Es posible una Realidad Híbrida realmente segura?

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-19)Como mitigar los riesgos de los ciberataques en entornos educativos híbridos. -

Ataques DDoS – Evolución, tendencias y mecanismos de defensa

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-19)Los tiempos actuales han producido cambios importantes en todo ámbito de nuestra vida: ingreso acelerado de las empresas en la economía digital, esquemas de trabajo híbrido, coexistencia del ámbito laboral con el personal, ... -

Palo Alto Networks Cortex XDR

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-19)Cortex XDR es la única plataforma de prevención, detección y respuesta a escala empresarial de la industria que se ejecuta en datos integrados del endpoint, red y nube. Cortex XDR empodera a los equipos de operaciones de ... -

Dominando la Detección y Respuesta: Threat Hunting con Stellar Cyber

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-19)Las operaciones de seguridad se han vuelto cada vez más complicadas debido a la complejidad de los ataques modernos y una desviación del exploit técnico tradicional hacia la explotación del factor humano como puerta de ... -

FORTINET Visibilidad - El punto crítico y de mayor reto en ciberseguridad

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-20)Fortinet Security Fabric ofrece una solución a estos retos de seguridad. Una amplia visibilidad y control de toda la superficie de ataque digital de una organización minimiza el riesgo. Una solución integrada reduce la ... -

Ejercicio de crisis cibernética

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-20)Aplicar los conocimientos adquiridos en el taller del Protocolo Nacional Homologado de Gestión de Incidentes Cibernéticos a través de ejercicios que simulen ataques o representen una amenaza simulada a alguna infraestructura ... -

Sesión Plenaria 2: Orange Hat: Líneas estratégicas para un plan de ciberseguridad nacional

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-20)Sin Resumen -

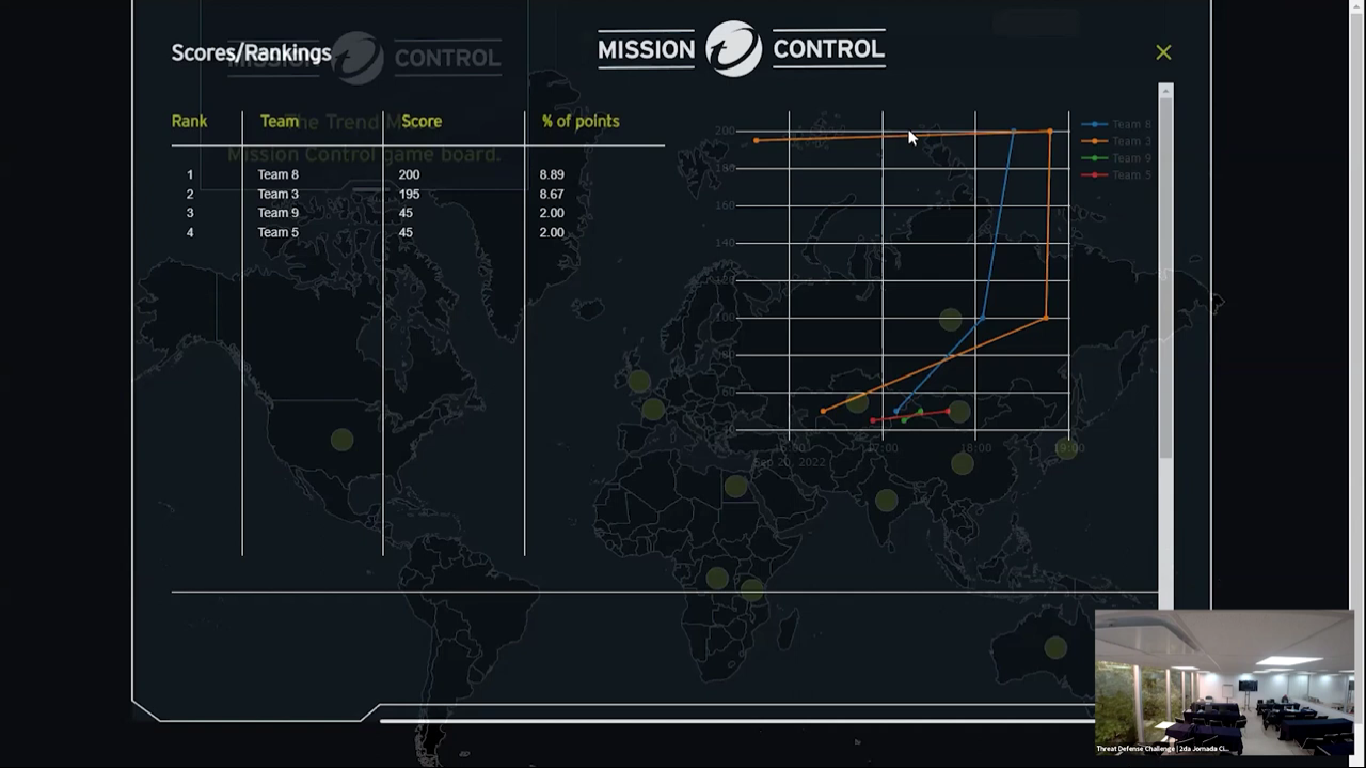

AWS Threat Defense Challenge

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-20)Identificación de riesgos de seguridad y vectores de ataque en una empresa, como enfrentarlos así como mejorar una estrategia de ciberseguridad. Ejercicio de Seguridad basado en un "Capture the flag", que permite experimentar ... -

Sesión Plenaria 3: Impulsando más allá de la Innovación

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)Sin Resumen -

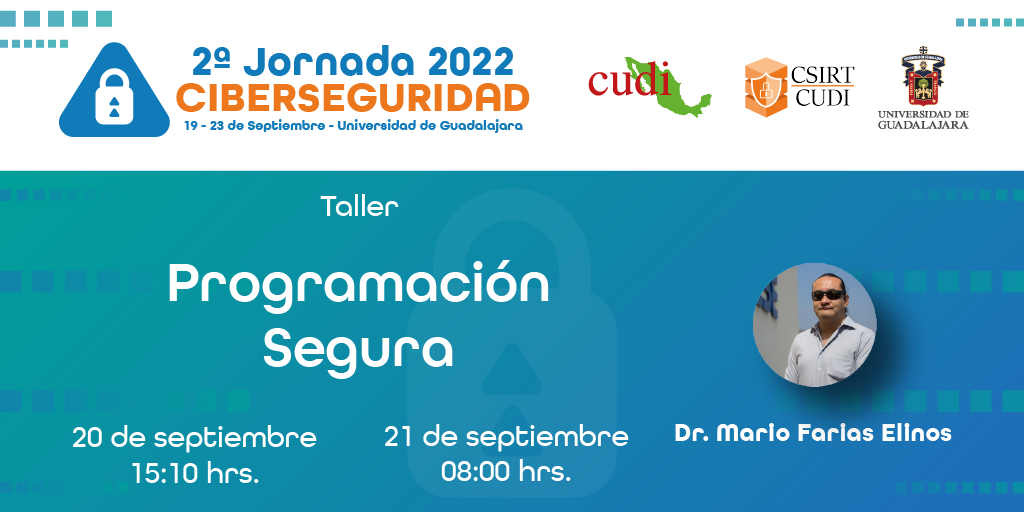

Programación Segura

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)Comprender la importancia de generar código seguro en el desarrollo de las aplicaciones, así como implementar las mejores prácticas de codificación segura que reduzcan el impacto negativo de los ciberataques. -

Lacnic Hardening de Servidores Linux

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)El objetivo del taller es que el participante comprenda porqué es importante el aseguramiento (hardening) de un servidor, qué aspectos debe tener en cuenta durante el proceso de hardening de un servidor Linux y aplicar ... -

Arista Test Drive - Configuración de Spine & Leaf con VXLAN

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)Arista Test Drive (ATD) es un evento hands-on que desarrolla en cada uno la habilidad de configurar los equipos de Cloud Networking, ya sea desde la pantalla de comandos, así como de nuestro controlador SDN llamado ... -

Principios de Blockchain

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)El asistente conocerá los conceptos básicos de la cadena de bloques o “Blockchain” así como sus tipos, elementos, ventajas y desventajas. Al finalizar este taller será capaz de implementar una pequeña aplicación que le ... -

LACNIC Implementación de SIM3 para los CSIRT Institucionales

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-21)Brindará los conocimientos de modelo de madurez para la gestión de incidentes SIM3 y como las organizaciones podrán llevar a cabo una autoevaluación para conocer en qué nivel se encuentran actualmente. -

Investigaciones Digitales: Un nuevo paradigma en la investigación criminal

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-22)En este taller, el participante conocerá las bases del cómputo forense y cómo aplicarlo en una investigación de índole digital, con la finalidad de comprobar, ante los órganos encargados de administrar justicia, los medios ... -

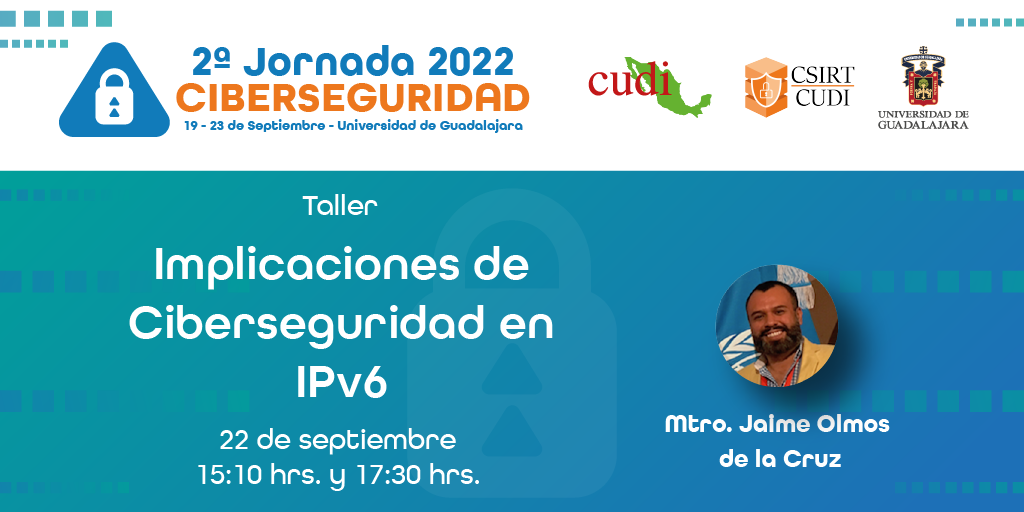

Implicaciones de ciberseguridad en IPv6

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-22)La ciberseguridad de las redes con IPv6 es extremadamente importante para quienes hacen uso del protocolo o comienzan su adopción. En este taller, los administradores y operadores de redes aprenderán algunas características ... -

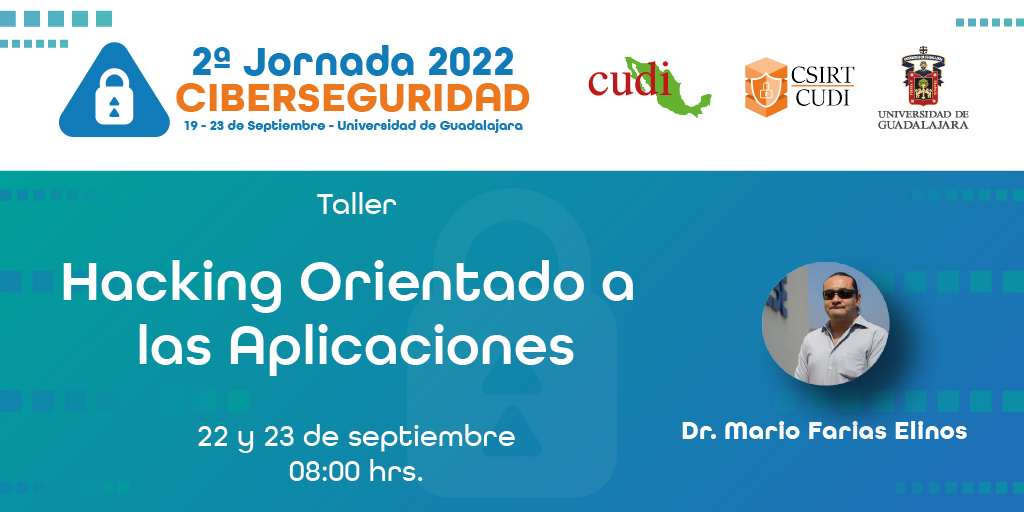

Hacking orientado a las aplicaciones

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-22)Conocer las técnicas que utilizan los ciber intrusos para encontrar las vulnerabilidades en las aplicaciones, con el fin de aplicarlas en sus propios desarrollos y reducir las vulnerabilidades en las aplicaciones. -

Sesión Plenaria 4: SOC Inteligente y automatizado, ¡El gran desafío!

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-22)Un SOC es más que un puñado de ingenieros viendo pantallas, haciendo triage de miles de alertas y actualizando los casos de uso de tanto en tanto. Un SOC debe de estar enfocado en Detectar y Responder las alertas de seguridad ... -

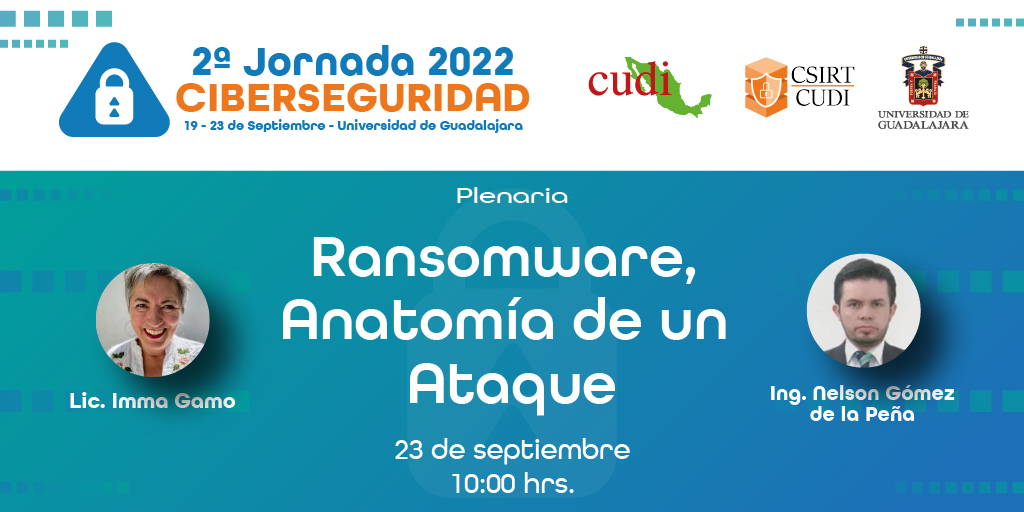

Sesión Plenaria 5: Ransomware, anatomía de un ataque

(Corporación Universitaria para el Desarrollo de Internet, 2022-09-23)Sesión Plenaria 5: Ransomware, anatomía de un ataque